Få snor i cybertruslerne

Dine data er (mere end) guld værd for cyberkriminelle, der bruger alle tricks og malwareprogrammer i bogen for at kidnappe data, du helst vil holde for dig selv.

Så hvad gør du for at holde truslerne i kort snor og dine data for dig selv?

Brug 10 minutter på at forstå, hvorfor det er kritisk, at du passer godt på din virksomheds data.

![Scannet_SentinelOne [Recovered]-03](https://info.scannet.dk/hubfs/Scannet_SentinelOne%20%5BRecovered%5D-03.png)

Data

Det 20. århundredes mest værdifulde ressource

Hvorfor er Apple, Facebook, Microsoft, Amazon og Google alle blandt verdens 10 mest værdifulde virksomheder?

Fordi de ligger inde med ufattelige mængder data. Data, der kan bruges kommercielt, og misbruges, hvis de kommer i forkerte hænder.

De nævnte virksomheder gør selvfølgelig alt, hvad der står i deres magt for at sikre data og bevare deres gode ry og konkurrencefordel.

Men hvad gør du? Og gør du nok?

Læs med her, og se, hvad du kan gøre for at sikre din virksomheds data.

Sikkerhedsbrud

Hvad er status?

Først lidt kontekst...

Fra 25. maj 2018 skulle alle danske virksomheder (også din) efterleve reglerne fra persondataforordningen (GDPR). Formålet var at sætte fokus på – og lovgivning bag – hvordan virksomheder behandler data om kunder og ansatte.

Kort sagt: Sikkerheden skulle have fokus og prioritet.

Reglerne indebar bl.a., at alle danske virksomheder skal:

![Scannet_SentinelOne [Recovered]-06 Scannet_SentinelOne [Recovered]-06](https://info.scannet.dk/hs-fs/hubfs/Scannet_SentinelOne%20%5BRecovered%5D-06.png?width=100&height=101&name=Scannet_SentinelOne%20%5BRecovered%5D-06.png)

![Scannet_SentinelOne [Recovered]-05 Scannet_SentinelOne [Recovered]-05](https://info.scannet.dk/hs-fs/hubfs/Scannet_SentinelOne%20%5BRecovered%5D-05.png?width=100&height=101&name=Scannet_SentinelOne%20%5BRecovered%5D-05.png)

![Scannet_SentinelOne [Recovered]-07 Scannet_SentinelOne [Recovered]-07](https://info.scannet.dk/hs-fs/hubfs/Scannet_SentinelOne%20%5BRecovered%5D-07.png?width=100&height=101&name=Scannet_SentinelOne%20%5BRecovered%5D-07.png)

Og hvordan går det så med det?

Danske virksomheder er i hvert fald i fokus... Fra 25. maj 2018 til i dag har danske virksomheder nemlig haft flest rapporterede sikkerhedsbrud pr. 100.000 indbyggere af alle EU-lande (kilde: DLA Piper)

Sagt på en anden måde: Det kunne gå bedre derude.😉

Hvor går det galt?

Langt de fleste danske virksomheder gør det, de skal. Heldigvis.

De, der ikke gør, mangler som regel at få styr på det basale.

- De har ikke overblik, hvem der har adgang til – og bruger – hvilke systemer (fx fjernskriveborde/RDS)

- De krypterer ikke persondata

- De bruger ikke MFA (multifaktorautentificering)

- De bruger ikke rettighedsstyring

- De underviser ikke internt i it-sikkerhed

- De gemmer gamle persondata i gamle, usikre systemer

- De bruger forældede (eller slet ingen) antivirusløsninger

- Osv.

Der kan være mange huller i sikkerheden.

Og det kan hurtigt gå galt, hvis nogen finder hullerne, før du gør.

![Scannet_SentinelOne [Recovered]-04](https://info.scannet.dk/hubfs/Scannet_SentinelOne%20%5BRecovered%5D-04.png)

Data - et værdifuldt gidsel

-1.jpg)

De data, du ligger inde med, er (mange) penge værd. Det har cyberkriminelle også fundet ud af.

Data har værdi, når du har kontrol over dem og bruger dem aktivt. De har også værdi, når du (pludselig) ikke har kontrol over dem, og andre misbruger dem.

Spørg bare Mærsk, der i 2017 tabte mellem 1,3 og 1,9 mia. DKK på at miste kontrollen over sine data.

Løsesum. Dyre konsulenter. Nedetid. Regningen kan hurtigt løbe op.

Det kommer vi også ind på om lidt, hvor vi regner på, hvad det kan koste en mindre til mellemstor virksomhed at blive ramt af ransomware.

Først et eksempel på, hvordan ransomware kan få adgang til dit netværk.

Hint: Ligesom så meget andet starter det i det helt små. 😉

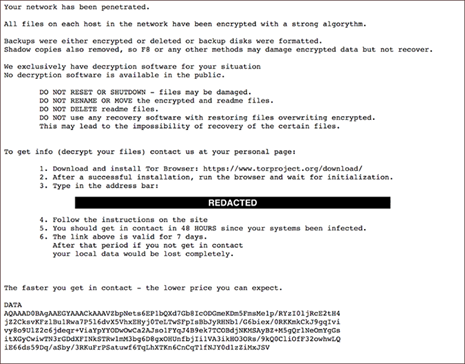

Ransomware anno 2021

Én af de slemme drenge i ransomwareklassen hedder DoppelPaymer.

Det er (heldigvis) langt fra den mest udbredte, men den er slem – og nem – at blive ramt af:

Slem fordi den krypterer ALT, den kan komme i nærheden af, og derefter udstiller (og presser) sine ofre på offentlige hjemmesider og sociale medier

Nem fordi der kun skal ét enkelt uopmærksomt klik til for at blive ramt.

DoppelPaymer bruger også en affiliatemodel, hvor de betaler andre cyberkriminelle for at distribuere deres malware.

Nemt. Effektivt. Og dyrt (for ofret), hvis det lykkes.

Her er, hvordan DobbelPaymer kan få adgang til dit netværk

-

Du modtager en spammail

-

Du klikker på et link eller en vedhæftning i mailen (Det skulle du ikke have gjort - for nu går det stærkt!)

-

Med klikket installerer du malware, som er designet til at hente mere malware

-

Den nye malware indeholder værktøjer, der kan opsnappe adgangskoder, finde sårbarheder i netværket og deaktivere sikkerhedssoftware

-

Når malwaren har identificeret sårbarheden og fundet de mest værdifulde data, installerer den DopplePaymer (Nu bliver det grimt (og dyrt)…)

-

DoppelPaymer krypterer nemlig alle data, alle drev og alle computer/servere, den kan komme i nærheden af, og skifter alle adgangskoder, før den genstarter dit system i safe mode

-

Når du prøver at logge ind, får du denne besked:

Og det er skidt!

Nye varianter af DoppelPaymer går endda så langt som at analysere din backupløsning og sætte den ud af spillet. Og det er (endnu mere) skidt! For uden backup har du ikke en chance for at få dine data igen.

Endelig er der varianter, der ikke nøjes med at kryptere dine data. De tager også en kopi (fx af dine kunders persondata) og truer med at lække dem offentligt, hvis ikke du betaler. Sker det, er det et helt andet oprydningsarbejde, du skal i gang med.

Hvad gør du, hvis du bliver ramt?

Først og fremmest skal du kontakte os hurtigst muligt.

Derefter skal du forberede dig på, at:

-

Det bliver dyrt

-

Du skal melde sikkerhedsbruddet til Datatilsynet

- Du skal installere SentinelOne på alle dine endpoints (servere, computere osv.)

Var SentinelOne installeret, før du klikkede på linket i spammailen, kunne du have undgået at forholde dig til punkterne overfor.

Mere om SentinelOne senere.

Først skal vi se, hvor dyrt det kan blive, hvis du bliver ramt af fx DopplePaymer.

Ransomware - hvad koster det?

For Mærsk kostede det mellem 1,3 og 1,9 mia. DKK. at blive ramt.

Mogens Daarbak (med 160 ansatte) regner med 4-5 mio. DKK.

Som mindre virksomhed slipper du nok billigere, men stadig dyrt nok til, at du kan mærke det – også på omdømmekontoen.

Her er, hvad du skal forvente af udgifter (baseret på tal fra Coveware og Crypsis)

Løsesum

HVIS du altså vælger at betale.

Den gennemsnitlige løsesum var i Q1 2021 lige i underkanten af 1,4 mio. DKK.

Medianen (dvs. den midterste værdi) i datasættet var på lige under 500.000 DKK (tal fra Coveware).

Det er i det leje, små og mellemstore virksomheder typisk ligger.

Konsulenttimer

Fx til analyse og oprydning (også kendt som forensics)

Hvor mange timer, der skal bruges, kommer an på, hvor stor skade malwaren har gjort.

Hvor dyre timerne er, kommer an på, hvor stor ekspertise oprydningsarbejdet kræver.

For en mindre til mellemstor virksomhed var den gennemsnitlige udgift til forensics, ca. 250.000 DKK i 2020 (tal fra Crypsis)

Manglende omsætning

Det koster penge at ligge stille.

I Q1 2021 var den gennemsnitlige nedetid 23 dage for virksomheder, der blev ramt af ransomware.

Nedetiden afhænger af skadens omfang.

Er det hele din forretning, der er ramt, eller kun et par computere?

Investering i bedre sikkerhed

Det er en bred post.

Som nævnt i afsnittet om, hvor det går galt, kan der være mange huller i sikkerheden.

Investeringen kan derfor bestå i alt fra ny software (som fx SentinelOne) til faste udgifter til intern uddannelse og regelmæssig pen-testing.

Endelig er flere danske virksomheder begyndt at tegne cybersikkerhedsforsikringer, som bl.a. giver adgang til eksperthjælp og økonomisk erstatning ved cyberangreb.

Det koster at være sikret, men det er ingenting sammenlignet med, hvad det koster at blive ramt.

Hvilke virksomheder bliver ramt af ransomware?

Alle kan blive ramt, og alle typer af virksomheder bliver ramt – helt fra mikrovirksomheden i den lette ende af skalaen til sværvægtere som Mærsk i den anden.

Hvordan fordelingen var i Q4 2020, kan du se i statistikken fra Coveware her:

![Scannet_SentinelOne [Recovered]-01](https://info.scannet.dk/hubfs/Scannet_SentinelOne%20%5BRecovered%5D-01.png)

De største virksomheder er altid populære mål. For de cyberkriminelle er der enorm prestige og – potentielt set - store millionbeløb i vente, hvis de får kontrol over de største virksomheders data. Desværre – for de cyberkriminelle – er det ikke noget, de bare lige gør. De største virksomheder har ofte dedikerede it-afdelinger, stram rettighedsstyring og flere slags backup. Svært.

Nej, så er det straks nemmere at gå efter de mindre virksomheder (fra 1.000 ansatte og ned). I Q4 2020 var det også dem, der blev ramt i 72,2% af alle tilfælde.

Hvorfor er små og mellemstore virksomheder særligt udsat?

Vi har allerede kort været inde på det i afsnittet her.

Små og mellemstore virksomheder er (mere) udsatte for ransomwareangreb af flere grunde:

- De har ikke altid dedikerede it-afdelinger, der tager sig af it-sikkerhed og fx sørger for at tage backup (og teste den)

- Oftere har de en fladere netværksstruktur og løsere rettighedsstyring end store virksomheder (ren guf for ransomware)

- Typisk har de internt it-fokus på at give medarbejdere adgange til systemer (så de kan løse deres opgaver og være produktive) – ikke på at tilpasse eller fjerne adgangene.

"With their limited attention to IT security, small pro service firms routinely fall into this low-hanging fruit category, putting them firmly in the sights of the extortionists." (link)

For at være (bedst muligt) beskyttet mod cybertrusler anno 2021 anbefaler vi, at du laver en helhedsvurdering af dit it-sikkerhedsberedskab. Har du en plan, et beredskab og de rette værktøjer – både før, under og efter et angreb – har du allerede gjort din it-sikkerhed en tjeneste.

Undgå og minimér angreb

Her anbefaler vi, at du i første omgang får styr på det basale.

Med det basale mener vi fx rettighedsstyring; overblik over hvem, der bruger hvilke systemer og multifaktorautentifikation.

Du kan tage udgangspunkt i oversigten her.

Jo bedre overblik du har, jo bedre forudsætninger har du for at sikre, at dine medarbejdere – og hvem end der måtte udnytte deres adgange – kun har adgang til det allermest nødvendige.

Når først du har fået styr på det basale, kan du overveje, om du skal tage skridtet videre og fx tegne en cybersikkerhedsforsikring.

Kom dig hurtigst muligt

Er du blevet ramt, er det kritisk, at du kan komme dig hurtigt (disaster recovery) og – så vidt det er muligt – holde din forretning kørende (business continuity).

For at gøre det skal du – som minimum - have en plan og en backupløsning.

En plan

Skulle du blive ramt, giver det (lidt mere) ro i maven at vide, at du allerede har gjort dig overvejelser om:

- Hvor hurtigt du skal kunne være online igen?

- Hvilke applikationer der er forretningskritiske og hvilke du vil kunne undvære i en periode?

- Hvilke data du vil være særligt ked af at miste kontrollen over?

- Hvem i organisationen der har ansvar for hvad? (tekniske beslutninger, krisekommunikation, osv)

- At tage backup – jævnligt og rigeligt (3-2-1-tommelfingerreglen er, at du skal have 3 kopier – fordelt på mindst 2 forskellige medier – hvoraf 1 bør være i skyen)

- At teste din backup - jævnligt (det er bare rart at vide, at den virker, når den skal)

Håndtér truslen

For at håndtere en trussel (også en, der gemmer sig i netværket og endnu ikke er rullet ud), skal du forstå den. Forståelse bygger på (masser af) data. Data kræver intelligens for at blive omsat til handling. Handling (især over et forestående angreb) skal ske i realtid – ellers er det for sent.

Her anbefaler vi altid SentinelOne (også kendt som S1). Det smarte ved S1 – sammenlignet med en almindelig antivirusløsning – er, at den tager højde for hele trusselsrejsen.

I én og samme platform får du altså værktøjer, der hjælper dig med at:

Undgå angreb

S1 bruger kunstig intelligens og maskinlæring til at undgå angreb fra mulige trusler – også helt nye trusler. Er platformen sat op efter best practice (læs også mere her), tilbyder S1 faktisk også en ransomware-garanti).

Håndtere/analysere trusler

S1 kan helt selv opspore og afhjælpe trusler - endda i realtid. Det er effektivt og bekvemt, for så slipper du nemlig for det.

Komme dig efter på et angreb

Er skaden sket, kan S1 hjælpe dig med at forstå, præcis hvad der er sket, og hvor omfattende angrebet var. Det sparer dig en masse tid, som du i stedet kan bruge til at få dine systemer kørende igen.

SentinelOne er en fantastisk løsning, som vi kan snakke længe om. Udfyld formularen nedenfor, hvis vi skal tage en snak om S1 eller din onlinesikkerhed i al almindelighed.

Skal vi tage en snak om din onlinesikkerhed?

Spørgsmål og svar:

Er der noget, SentinelOne ikke kan?

SentionelOne er fantastisk, men ikke perfekt.

Hvor perfekt det er – og opleves - afhænger selvfølgelig også af, hvem du er, og hvem du spørger.

Nørder du cybersikkerhed, kan du måske opleve, at du ikke kan sammensætte rapporteringen, præcis som du vil.

Det samme gælder for rettigheder, roller og funktioner. Dem kan du heller ikke tildele, præcis som du vil, og må ”nøjes” med dem, der allerede er defineret.

Du skal også være forberedt på, at skiftet til S1 kræver lidt tid af de teknikere, der skal sætte det op.

Endelig er S1 mere end en normal antivirusløsning. Det afspejler sig også i prisen, som er højere (men ikke meget) end den, vi tager for ”normal antivirus”.

Omvendt er S1 flere gange blevet kåret til at have den laveste samlede livstidsomkostning (TCO) af løsninger inden for sit felt (helt op til 5 x lavere)

Så helt dyrt er det heller ikke.

Managed eller Unmanaged?

Vi tilbyder SentinelOne som både managed og unmanaged løsning.

Du kan altså vælge, om vi skal stå for opsætning og vedligeholdelse (managed) – eller om du selv vil (unmanaged).

Vælger du en managed løsning, sørger vi for, at:

- Dine indstillinger følger SentinelOnes anbefalinger (fx til deep visibility)

- Din SentinelOne-klient løbende opdateres til nyeste version (server-side)

- Rette vedkommende (enten hos jer eller hos os) får besked om evt. trusler

- Der handles på evt. trusler, der opfanges af SentinelOne (og gerne helt automatisk)

Endelig stiller vi en ”best practice”-konfiguration til rådighed, hvis du ønsker at installere SentinelOne på en lokal maskine (client-side).

Hvordan bruger jeg SentinelOne?

Du kan bruge SentinelOne som en fuldgyldig erstatning for den antivirus, du har i dag.

Selve installationen aftaler vi sammen.

Skal du installere SentinelOne på en eller flere lokale maskiner, deler vi typisk en pakke med de filer, du skal bruge.

Skal du installere SentinelOne på servere, som vi har adgang til, og som vi står for management af, kan vi klare installationen for dig.

Når først SentinelOne er installeret, kører SentinelOne i baggrunden og agerer ud fra de indstillinger, vi sammen har defineret.

Det gælder fx i forhold til, hvilke notifikationer der skal sendes til hvem, og hvad SentinelOne (automatisk) skal gøre, hvis den støder på en mulig trussel.

Vi hjælper dig

Har du spørgsmål, eller skal vi hjælpe dig med at finde den helt rigtige Cloud løsning til jeres behov?

Kontakt vores salgsafdeling på: